Размещено 25.11.2016 11:30:54

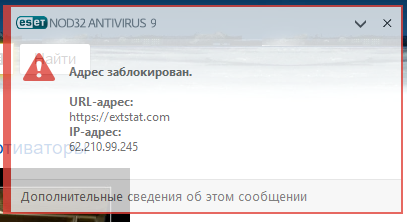

Несколько дней назад стало выскакивать в браузере адрес заблокирован. Образ автозапуска сделал. Помогите.

Наш форум переведен в режим работы "только для чтения", публикация новых тем и сообщений недоступна. Мы искренне благодарны вам за то, что были с нами, но пришло время двигаться дальше.

На данный момент приобретение лицензий ESET через наш сайт недоступно.

В качестве альтернативы предлагаем антивирусные решения

PRO32

— надёжную защиту от киберугроз и высокую производительность для устройств на Windows и Android.

Приглашаем вас присоединиться к новому форуму PRO32.

Для действующих клиентов ESET мы предлагаем промокод на скидку в размере 15% — ESET15. Добавьте лицензию в корзину и примените промокод при оформлении заказа.

| Цитата |

|---|

| Полное имя C:\WINDOWS\SYSWOW64\NOD32P.EXE Имя файла NOD32P.EXE Тек. статус АКТИВНЫЙ сервис в автозапуске 2015-02-24 - Файл был чист на момент проверки. Сохраненная информация на момент создания образа Статус АКТИВНЫЙ сервис в автозапуске Процесс 32-х битный File_Id 2A425E196C000 Linker 2.25 Размер 414208 байт Создан 06.08.2011 в 17:52:47 Изменен 24.04.2005 в 10:18:25 TimeStamp 19.06.1992 в 22:22:17 EntryPoint + OS Version 4.0 Subsystem Windows graphical user interface (GUI) subsystem IMAGE_FILE_DLL - IMAGE_FILE_EXECUTABLE_IMAGE + Тип файла 32-х битный ИСПОЛНЯЕМЫЙ Цифр. подпись Отсутствует либо ее не удалось проверить Доп. информация на момент обновления списка pid = 2148 NT AUTHORITY\СИСТЕМА CmdLine C:\Windows\SysWOW64\nod32p.exe Процесс создан 10:49:40 [2016.11.21] С момента создания 96:10:15 parentid = 744 SHA1 01892B1E0623C29DC051E5582B22D6910206AFBF MD5 5F253E65C4E6F082D1D129297E1BAA63 Ссылки на объект Ссылка HKLM\System\CurrentControlSet\Services\nod32p\ImagePath ImagePath C:\Windows\SysWOW64\nod32p.exe nod32p тип запуска: Авто (2) Prefetcher C:\WINDOWS\Prefetch\Layout.ini Образы EXE и DLL NOD32P.EXE C:\WINDOWS\SYSWOW64 |

| Код |

|---|

;uVS v3.87.8 [http://dsrt.dyndns.org] ;Target OS: NTv10.0 OFFSGNSAVE zoo %SystemRoot%\SYSWOW64\NOD32P.EXE deltmp delnfr czoo restart |

| Код |

|---|

;uVS v3.87.7 [http://dsrt.dyndns.org]

;Target OS: NTv10.0

OFFSGNSAVE

;------------------------autoscript---------------------------

chklst

delvir

delref HTTPS://CLIENTS2.GOOGLE.COM/CR/REPORT

delref %SystemDrive%\USERS\САША\APPDATA\LOCAL\MAIL.RU\SPUTNIK\IESEARCHPLUGIN.DLL

del %SystemDrive%\USERS\САША\APPDATA\LOCAL\MAIL.RU\SPUTNIK\IESEARCHPLUGIN.DLL

delref HTTPS://CLIENTS2.GOOGLE.COM/SERVICE/UPDATE2/CRX?RESPONSE=REDIRECT&PRODVERSION=38.0&X=ID%3DBGCIFLJFAPBHGIEHKJLCKFJMGEOJIJCB%26INSTALLSOURCE%3DONDEMAND%26UC

delref HTTP://CLIENTS2.GOOGLE.COM/SERVICE/UPDATE2/CRX?RESPONSE=REDIRECT&PRODVERSION=38.0&X=ID%3DBKNBNAPADDJDNBILPMLACDKJDKJMBJHD%26INSTALLSOURCE%3DONDEMAND%26UC

delref HTTPS://CLIENTS2.GOOGLE.COM/SERVICE/UPDATE2/CRX?RESPONSE=REDIRECT&PRODVERSION=38.0&X=ID%3DCCFIFBOJENKENPKMNBNNDEADPFDIFFOF%26INSTALLSOURCE%3DONDEMAND%26UC

delref HTTPS://CLIENTS2.GOOGLE.COM/SERVICE/UPDATE2/CRX?RESPONSE=REDIRECT&PRODVERSION=38.0&X=ID%3DEHFJIHAHBPHDPLJPIADBKMGMHNFEHHGI%26INSTALLSOURCE%3DONDEMAND%26UC

delref HTTP://CLIENTS2.GOOGLE.COM/SERVICE/UPDATE2/CRX?RESPONSE=REDIRECT&PRODVERSION=38.0&X=ID%3DFDJDJKKJOIOMAFNIHNOBKINNFJNNLHDG%26INSTALLSOURCE%3DONDEMAND%26UC

delref HTTPS://CLIENTS2.GOOGLE.COM/SERVICE/UPDATE2/CRX?RESPONSE=REDIRECT&PRODVERSION=38.0&X=ID%3DOELPKEPJLGMEHAJEHFEICFBJDIOBDKFJ%26INSTALLSOURCE%3DONDEMAND%26UC

delref HTTPS://CLIENTS2.GOOGLE.COM/SERVICE/UPDATE2/CRX?RESPONSE=REDIRECT&PRODVERSION=38.0&X=ID%3DOJLCEBDKBPJDPILIGKDBBKDKFJMCHBFD%26INSTALLSOURCE%3DONDEMAND%26UC

delref HTTP://WWW.BING.COM/SEARCH?Q={SEARCHTERMS}&FORM=IE8SRC

delref HTTP://TANKIONLINE.COM/RU/

delref HTTP://GO.MAIL.RU/DISTIB/EP/?PRODUCT_ID=%7B518C4C82-4533-496E-A88F-160B6AE88647%7D&GP=822363

delref HTTP://WWW.BING.COM/SEARCH?Q={SEARCHTERMS}&SRC=IE-SEARCHBOX&FORM=IESR02

delref HTTP://GO.MAIL.RU/DISTIB/EP/?Q={SEARCHTERMS}&PRODUCT_ID=%7B6BE4EECB-F78D-488B-9DF1-21F4854FBA75%7D&GP=822363

delref HTTP://MAIL.RU/CNT/10445?GP=822353

delref HTTP:\\WWW.MAIL.RU\CNT\20775012?GP=820463

;-------------------------------------------------------------

delall %SystemDrive%\USERS\САША\APPDATA\LOCAL\HOSTINSTALLER\1154026396_MONSTER.EXE

delall %SystemDrive%\USERS\САША\APPDATA\LOCAL\SYSTEMMONITOR2016\1154026396.EXE

deltmp

delnfr

restart

|