Размещено 17.05.2017 08:42:18

Техническая информация от вилаба ESET

Наш форум переведен в режим работы "только для чтения", публикация новых тем и сообщений недоступна. Мы искренне благодарны вам за то, что были с нами, но пришло время двигаться дальше.

На данный момент приобретение лицензий ESET через наш сайт недоступно.

В качестве альтернативы предлагаем антивирусные решения

PRO32

— надёжную защиту от киберугроз и высокую производительность для устройств на Windows и Android.

Приглашаем вас присоединиться к новому форуму PRO32.

Для действующих клиентов ESET мы предлагаем промокод на скидку в размере 15% — ESET15. Добавьте лицензию в корзину и примените промокод при оформлении заказа.

| Цитата |

|---|

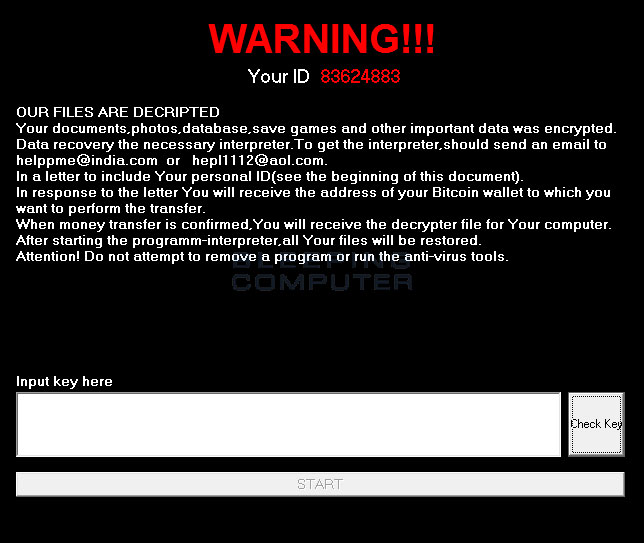

| Identified by ransomnote_filename: How_return_files.txt sample_extension: .<email>.ID<id> Click here for more information about RSAUtil |

| Цитата |

|---|

| Владимир Казанцев написал: как удалить CVE-2017-0144_eternalblu? |

| Код |

|---|

GroupPolicy: Restriction <======= ATTENTION GroupPolicy\User: Restriction <======= ATTENTION EmptyTemp: Reboot: |