Размещено 15.03.2020 06:44:22

Компании с использованием вымогателей под управлением операторов являются значительной и растущей угрозой для бизнеса и представляют собой одну из наиболее эффективных тенденций в современных кибератаках. В этих рукопашных атаках, которые отличаются от автоматического распространения вымогателей (WannaCry или NotPetya), злоумышленники используют методы кражи учетных данных и горизонтального перемещения. Они обладают обширными знаниями в области системного администрирования и общих неправильных настроек безопасности сети, проводят тщательную разведку и адаптируются к тому, что обнаруживают в скомпрометированной сети.

Подобные атаки часто начинаются с «товарного вредоносного ПО», такого как банковские трояны, или «несложных» векторов атак, которые обычно вызывают множественные оповещения об обнаружении; тем не менее, они считаются несущественными и поэтому не подвергаются тщательному исследованию и устранению. Кроме того, начальные полезные нагрузки часто останавливаются антивирусными решениями, но злоумышленники развертывают другую полезную нагрузку или используют административный доступ для отключения антивируса, чтобы не привлекать внимание к службам реагирования на инциденты или операционным центрам безопасности (SOC).

Одним из действующих лиц, появившихся в этой тенденции атак, управляемых оператором, является активная, высоко адаптивная группа (PARINACOTA), которая часто использует Dharma в качестве полезной нагрузки.

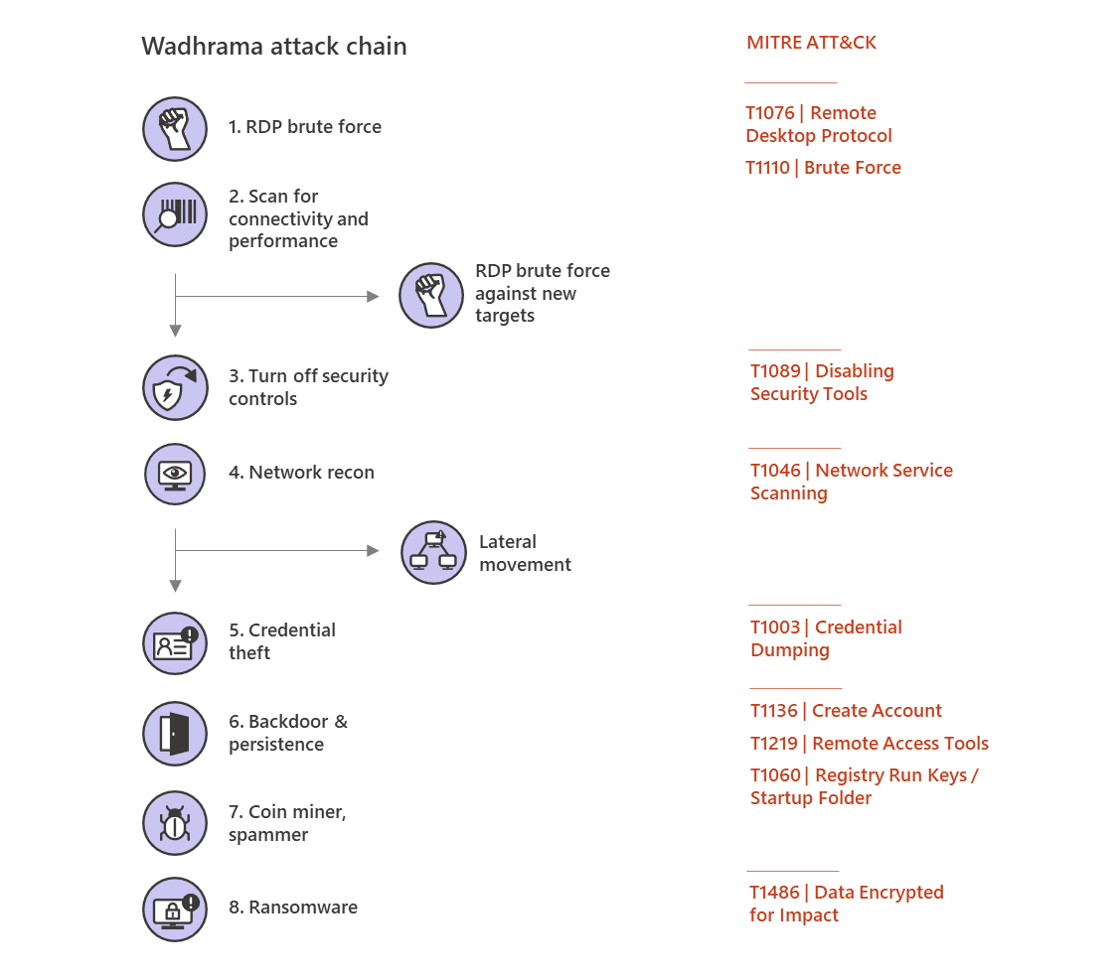

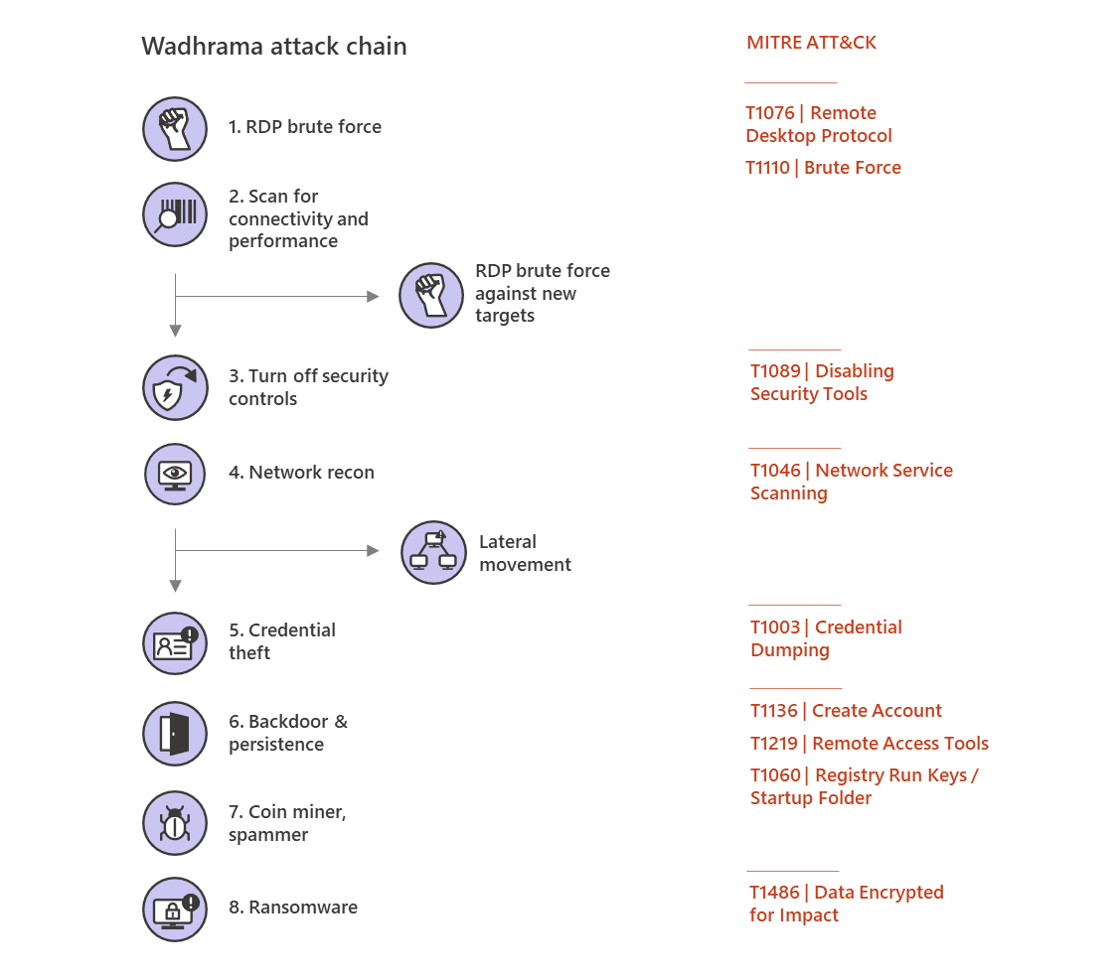

Атаки PARINACOTA, как правило, с помощью грубой силы проникают на серверы, на которых открыт из внешней сети протокол удаленного рабочего стола (RDP), с целью дальнейшего горизонтального перемещения внутри сети или выполнения brute forces против целей за пределами сети. Это позволяет группе расширять скомпрометированную инфраструктуру под их контролем. Часто, группа нацеливается на встроенные локальные учетные записи администраторов или список общих имен учетных записей. В других случаях группа нацелена на учетные записи Active Directory (AD), которые они скомпрометировали или имеют предварительные знания, таких как учетные записи служб известных поставщиков.

Группа использует метод brute forces RDP, который ранее применяли печально известный Samas (SamSam). Другие семейства вредоносных программ, такие как GandCrab, MegaCortext, LockerGoga, Hermes и RobbinHood, также использовали этот метод в целевых атаках.

Чтобы найти цели, группа сканирует Интернет на наличие машин, которые прослушивают порт RDP 3389. Злоумышленники могут это делать с зараженных компьютеров, используя такие инструменты, как Masscan.exe, которые обнаруживают уязвимые машины во всем Интернете менее чем за шесть минут.

Как только уязвимая цель найдена, группа начинает атаку грубой силой с использованием таких инструментов, как NLbrute.exe или ForcerX, начиная с общих имен пользователей, таких как «admin», «administrator», «guest» или «test». После успешного получения доступа к сети группа проверяет скомпрометированный компьютер на предмет подключения к Интернету и вычислительной мощности. Они определяют, соответствует ли машина определенным требованиям, прежде чем использовать ее для проведения последующих атак RDP методом перебора против других целей. Эта тактика, которая не использовалась аналогичными операторами вымогателей, дает им доступ к дополнительной инфраструктуре, которая с меньшей вероятностью будет заблокирована. Фактически, группа наблюдала за тем, чтобы их инструменты работали на скомпрометированных машинах месяцами подряд.

После отключения решений по безопасности группа часто загружает ZIP-архив, содержащий десятки известных инструментов атакующего и пакетные файлы для кражи учетных данных, устойчивости, разведки и других действий, не опасаясь предотвращения следующих этапов атаки. С помощью этих инструментов и пакетных файлов группа очищает журналы событий с помощью wevutil.exe, а также проводит обширную разведку на компьютере и в сети, обычно ища возможности для бокового перемещения с использованием обычных инструментов сетевого сканирования. При необходимости группа повышает привилегии от локального администратора до SYSTEM, используя функции специальных возможностей в сочетании с командным файлом или загруженными файлами, названными в честь определенных CVE, на которые они влияют, также известных как атака «Sticky Keys».

Группа сбрасывает учетные данные из процесса LSASS, используя такие инструменты, как Mimikatz и ProcDump, чтобы получить доступ к соответствующим паролям локальных администраторов или учетным записям служб с высокими привилегиями, которые можно использовать для запуска в качестве запланированной задачи или службы или даже для интерактивного использования. Затем PARINACOTA использует тот же сеанс удаленного рабочего стола для эксфильтрации полученных учетных данных. Группа также пытается получить учетные данные для определенных банковских или финансовых веб-сайтов, используя findstr.exe для проверки файлов cookie, связанных с этими сайтами.

PARINACOTA устанавливает постоянные учетные данные, используя различные методы, в том числе:

Изменения реестра с использованием файлов .bat или .reg для разрешения соединений RDP

Настройка доступа через существующие приложения удаленной помощи или установка бэкдора.

Создание новых локальных учетных записей и добавление их в группу локальных администраторов.

Чтобы определить тип полезной нагрузки для развертывания, PARINACOTA использует такие инструменты, как Process Hacker, для идентификации активных процессов. Злоумышленники не всегда сразу устанавливают вымогателей; было замечено, что они устанавливают майнеры и используют massmail.exe для запуска спам-кампаний, в основном используя корпоративные сети в качестве распределенной вычислительной инфраструктуры для получения прибыли. Тем не менее, группа через несколько недель возвращается на те же машины, чтобы установить вымогателей.

Группа выполняет те же самые общие действия для доставки полезной нагрузки вымогателей:

Размещает вредоносный файл HTA (во многих случаях hta) с использованием различных точек расширяемости автозапуска (ASEPs), но часто с ключами запуска реестра или папкой автозагрузки.

Удаляет локальные резервные копии, чтобы предотвратить восстановление выкупленных файлов.

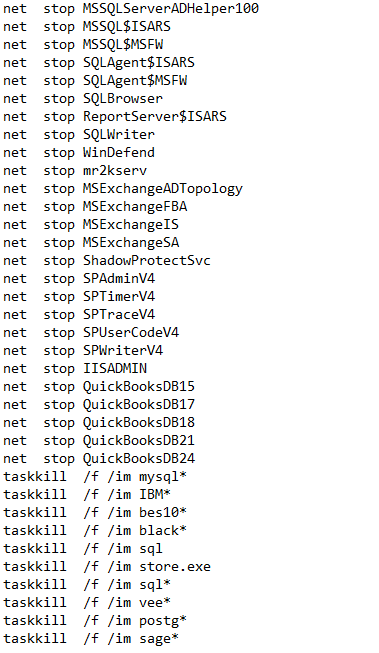

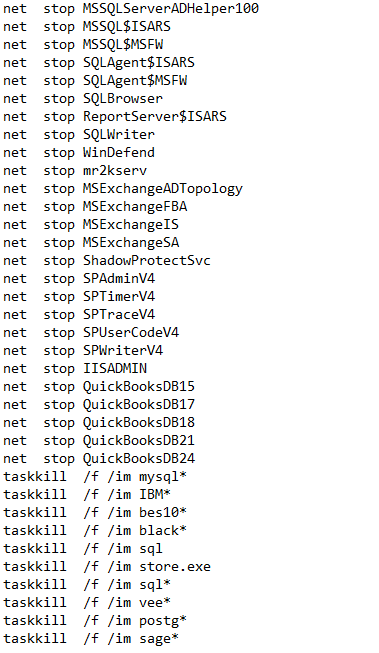

Останавливает активные службы, которые могут мешать шифрованию.

PARINACOTA регулярно использует криптомайнеры Monero на взломанных машинах, что позволяет им получать равномерную прибыль независимо от типа машины, к которой они обращаются.

Подобные атаки часто начинаются с «товарного вредоносного ПО», такого как банковские трояны, или «несложных» векторов атак, которые обычно вызывают множественные оповещения об обнаружении; тем не менее, они считаются несущественными и поэтому не подвергаются тщательному исследованию и устранению. Кроме того, начальные полезные нагрузки часто останавливаются антивирусными решениями, но злоумышленники развертывают другую полезную нагрузку или используют административный доступ для отключения антивируса, чтобы не привлекать внимание к службам реагирования на инциденты или операционным центрам безопасности (SOC).

Одним из действующих лиц, появившихся в этой тенденции атак, управляемых оператором, является активная, высоко адаптивная группа (PARINACOTA), которая часто использует Dharma в качестве полезной нагрузки.

Атаки PARINACOTA, как правило, с помощью грубой силы проникают на серверы, на которых открыт из внешней сети протокол удаленного рабочего стола (RDP), с целью дальнейшего горизонтального перемещения внутри сети или выполнения brute forces против целей за пределами сети. Это позволяет группе расширять скомпрометированную инфраструктуру под их контролем. Часто, группа нацеливается на встроенные локальные учетные записи администраторов или список общих имен учетных записей. В других случаях группа нацелена на учетные записи Active Directory (AD), которые они скомпрометировали или имеют предварительные знания, таких как учетные записи служб известных поставщиков.

Группа использует метод brute forces RDP, который ранее применяли печально известный Samas (SamSam). Другие семейства вредоносных программ, такие как GandCrab, MegaCortext, LockerGoga, Hermes и RobbinHood, также использовали этот метод в целевых атаках.

Чтобы найти цели, группа сканирует Интернет на наличие машин, которые прослушивают порт RDP 3389. Злоумышленники могут это делать с зараженных компьютеров, используя такие инструменты, как Masscan.exe, которые обнаруживают уязвимые машины во всем Интернете менее чем за шесть минут.

Как только уязвимая цель найдена, группа начинает атаку грубой силой с использованием таких инструментов, как NLbrute.exe или ForcerX, начиная с общих имен пользователей, таких как «admin», «administrator», «guest» или «test». После успешного получения доступа к сети группа проверяет скомпрометированный компьютер на предмет подключения к Интернету и вычислительной мощности. Они определяют, соответствует ли машина определенным требованиям, прежде чем использовать ее для проведения последующих атак RDP методом перебора против других целей. Эта тактика, которая не использовалась аналогичными операторами вымогателей, дает им доступ к дополнительной инфраструктуре, которая с меньшей вероятностью будет заблокирована. Фактически, группа наблюдала за тем, чтобы их инструменты работали на скомпрометированных машинах месяцами подряд.

После отключения решений по безопасности группа часто загружает ZIP-архив, содержащий десятки известных инструментов атакующего и пакетные файлы для кражи учетных данных, устойчивости, разведки и других действий, не опасаясь предотвращения следующих этапов атаки. С помощью этих инструментов и пакетных файлов группа очищает журналы событий с помощью wevutil.exe, а также проводит обширную разведку на компьютере и в сети, обычно ища возможности для бокового перемещения с использованием обычных инструментов сетевого сканирования. При необходимости группа повышает привилегии от локального администратора до SYSTEM, используя функции специальных возможностей в сочетании с командным файлом или загруженными файлами, названными в честь определенных CVE, на которые они влияют, также известных как атака «Sticky Keys».

Группа сбрасывает учетные данные из процесса LSASS, используя такие инструменты, как Mimikatz и ProcDump, чтобы получить доступ к соответствующим паролям локальных администраторов или учетным записям служб с высокими привилегиями, которые можно использовать для запуска в качестве запланированной задачи или службы или даже для интерактивного использования. Затем PARINACOTA использует тот же сеанс удаленного рабочего стола для эксфильтрации полученных учетных данных. Группа также пытается получить учетные данные для определенных банковских или финансовых веб-сайтов, используя findstr.exe для проверки файлов cookie, связанных с этими сайтами.

PARINACOTA устанавливает постоянные учетные данные, используя различные методы, в том числе:

Изменения реестра с использованием файлов .bat или .reg для разрешения соединений RDP

Настройка доступа через существующие приложения удаленной помощи или установка бэкдора.

Создание новых локальных учетных записей и добавление их в группу локальных администраторов.

Чтобы определить тип полезной нагрузки для развертывания, PARINACOTA использует такие инструменты, как Process Hacker, для идентификации активных процессов. Злоумышленники не всегда сразу устанавливают вымогателей; было замечено, что они устанавливают майнеры и используют massmail.exe для запуска спам-кампаний, в основном используя корпоративные сети в качестве распределенной вычислительной инфраструктуры для получения прибыли. Тем не менее, группа через несколько недель возвращается на те же машины, чтобы установить вымогателей.

Группа выполняет те же самые общие действия для доставки полезной нагрузки вымогателей:

Размещает вредоносный файл HTA (во многих случаях hta) с использованием различных точек расширяемости автозапуска (ASEPs), но часто с ключами запуска реестра или папкой автозагрузки.

Удаляет локальные резервные копии, чтобы предотвратить восстановление выкупленных файлов.

Останавливает активные службы, которые могут мешать шифрованию.

PARINACOTA регулярно использует криптомайнеры Monero на взломанных машинах, что позволяет им получать равномерную прибыль независимо от типа машины, к которой они обращаются.