Размещено 31.03.2020 10:14:46

Первая информация о шифраторе Cryakl опубликована на в октябре 2014 года.

скорее всего, Cryakl известен с начала 2014 года

ранние версии:

ver-4.0.0.0

пример зашифрованного файла:

gpgsh378.zip.id-{SXDJPVBHMSYDJPVAGMRXCINTZFKQWBHNTYEK-28.01.2015 13@18@508370589}[email protected]

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

примеры автозапуска в системе:

Ссылка HKLM\Software\Microsoft\Windows\CurrentVersion\Run\progrmma

progrmma C:\Program Files\temp\WINRAR.EXE

ver-6.1.0.0

пример зашифрованного файла:

qyfmtbhovbipwcjpxdkqxdlrzfmsag.nub.id-{EJPUBGLRXCINTYEJPUAFLQWBHMSYDIOUZEKQ-12.03.2015 11@22@168550646}[email protected]

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

возможно, их гораздо больше

примеры автозапуска в системе:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\progrmma

C:\Program Files\1\svchost.exe

ver-8.0.0.0

пример зашифрованного файла:

iqxeltzgoubiqwdkryfmtahowcjqxe.lta.id-{ZFKPWCHMSYDJPUZFLQVBHMSYDJOUAFKQWBHM-30.03.2015 12@49@155029625}[email protected]

известные почты:

[email protected]

[email protected]

примеры автозапуска в системе:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\progrmma

C:\Program Files\xexe\info.exe

ver-CL 0.0.1.0

пример зашифрованного файла:

[email protected] 0.0.1.0.id-SBGKPTXBEIMPUYBFJMQUYCFJNQVZCGJNRVZD-05.05.2015 23@[email protected]

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

примеры автозапуска в системе:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\pr

C:\Program Files\monitor.exe

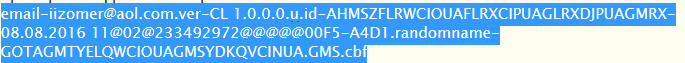

ver-CL 1.0.0.0

пример зашифрованного файла:

[email protected] 1.0.0.0.id-NTZXEKPVBHMSYDIOUZFLRWCHNSYEJPVBGLRX-15.07.2015 13@[email protected]

видим, что закодированное имя перемещено в конец заголовка.

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

email- [email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

примеры автозапуска в системе:

ссылка: HKLM\Software\Microsoft\Windows\CurrentVersion\Run\pr

C:\Program Files\simpleinf.exe

ver-CL 1.0.0.0u

пример зашифрованного файла:

известные почты:

[email protected]

[email protected]_graf1

[email protected]_mod

[email protected]_mod2

ver-CL 1.1.0.0

пример зашифрованного файла:

[email protected] 1.1.0.0.id-TBHMTZDJPVAFLRWCHNSYEJOUAFKQWBHMSYDI-06.08.2015 14@[email protected]

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

примеры автозапуска в системе:

ссылка: HKLM\Software\Microsoft\Windows\CurrentVersion\Run\pr

C:\Program Files\1C\карточка предприятия.exe

ver-CL 1.2.0.0

пример зашифрованного файла:

[email protected] 1.2.0.0.id-YELRXEJPWBHOTZFLRXDJPUBHMTZELRWCKQWC-29.04.2016 17@[email protected]

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

! [email protected]

[email protected]

[email protected]

email-age_empires@ aol.com

примеры автозапуска в системе:

ссылка: HKLM\Software\Microsoft\Windows\CurrentVersion\Run\pr

C:\Program Files\service.exe

ver-CL 1.3.0.0

пример зашифрованного файла:

[email protected] 1.3.0.0.id-WCHMSXBGLPUZEJOTYDHMRWBFKPUZEINSXCHM-24.05.2016 20@[email protected]

известные почты:

[email protected]

[email protected]

примеры автозапуска в системе:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\sopropool

C:\Program Files\tr.exe

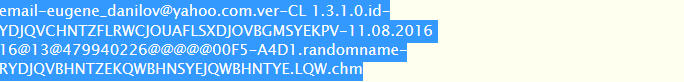

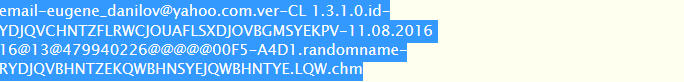

ver-CL 1.3.1.0

пример зашифрованного файла:

известные почты:

[email protected][email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected][email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

...

примеры автозапуска в системе:

Ссылка HKLM\Software\Microsoft\Windows\CurrentVersion\Run\00F5-A4D1

00F5-A4D1 C:\Program Files\WinRar\резюме.exe

fairytail (CL 1.4.0.0, CL 1.4.1.0, CL 1.5.0.0)

пример зашифрованного файла:

[email protected] 1.4.0.0.id-3908370012-23.03.2018 10@[email protected]Правила поведения вахтеров.jpg.fairytail

известные почты:

[email protected]

[email protected]

примеры автозапуска в системе:

HKEY_USERS\S-1-5-21-1417001333-1004336348-725345543-1003\Software\Microsoft\Windows\CurrentVersion\Run\390837001

C:\DOCUME~1\user\LOCALS~1\Temp\bd.exe

doubleoffset (CL 1.5.1.0)

пример зашифрованного файла:

[email protected] 1.5.1.0.id-1747396157-41244152820380734004031.fname-Правила поведения вахтеров.jpg.doubleoffset

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

примеры автозапуска в системе:

HKEY_USERS\S-1-5-21-1645522239-854245398-682003330-1003\Software\Microsoft\Windows\CurrentVersion\Run\174739615

C:\DOCUME~1\user\LOCALS~1\Temp\XEKOVAFKPT.exe

CS 1.6.0.0

пример зашифрованного файла:

известные почты:

[email protected]

[email protected]

[email protected]

CS 1.7.0.1

пример зашифрованного файла:

desktop.ini[CS 1.7.0.1][[email protected]].git

известные почты:

[email protected]

CS 1.8.0.0

пример зашифрованного файла:

branding.xml[[email protected]][2094653670-1579267651].whv

известные почты:

[email protected]

[email protected]

[email protected]

CryLock 1.9.0.0

Опознан как

sample_bytes: [0x3472F - 0x3473D] 0x7B454E4352595054454E4445447D

пример зашифрованного файла:

VTS_01_0.BUP[[email protected]][special].[10ABB6A7-867BCEF7]

известные почты:

[email protected]

[email protected]

[email protected]

| Цитата |

|---|

| В процессе заражения троянец создает мастер-ключ, который отправляет по почте своим хозяевам. Впоследствии на основе этого мастер-ключа генерируется уникальный ключ для каждого шифруемого файла. При этом файл шифруется не целиком, а лишь первые 29 байт плюс три блока, расположенные в случайных местах файла. Кроме того, в конец файла помещается служебная структура, содержащая: - информацию о размере и расположении зашифрованных блоков, - MD5-хэши от оригинального файла и его заголовка, - константы для генерации файлового ключа из мастер-ключа и хэш для проверки его правильности, - ID жертвы, - оригинальное имя зашифрованного файла, - метку заражения {CRYPTENDBLACKDC}. |

скорее всего, Cryakl известен с начала 2014 года

ранние версии:

ver-4.0.0.0

пример зашифрованного файла:

gpgsh378.zip.id-{SXDJPVBHMSYDJPVAGMRXCINTZFKQWBHNTYEK-28.01.2015 13@18@508370589}[email protected]

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

примеры автозапуска в системе:

Ссылка HKLM\Software\Microsoft\Windows\CurrentVersion\Run\progrmma

progrmma C:\Program Files\temp\WINRAR.EXE

ver-6.1.0.0

пример зашифрованного файла:

qyfmtbhovbipwcjpxdkqxdlrzfmsag.nub.id-{EJPUBGLRXCINTYEJPUAFLQWBHMSYDIOUZEKQ-12.03.2015 11@22@168550646}[email protected]

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

возможно, их гораздо больше

примеры автозапуска в системе:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\progrmma

C:\Program Files\1\svchost.exe

ver-8.0.0.0

пример зашифрованного файла:

iqxeltzgoubiqwdkryfmtahowcjqxe.lta.id-{ZFKPWCHMSYDJPUZFLQVBHMSYDJOUAFKQWBHM-30.03.2015 12@49@155029625}[email protected]

известные почты:

[email protected]

[email protected]

примеры автозапуска в системе:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\progrmma

C:\Program Files\xexe\info.exe

ver-CL 0.0.1.0

пример зашифрованного файла:

[email protected] 0.0.1.0.id-SBGKPTXBEIMPUYBFJMQUYCFJNQVZCGJNRVZD-05.05.2015 23@[email protected]

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

примеры автозапуска в системе:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\pr

C:\Program Files\monitor.exe

ver-CL 1.0.0.0

пример зашифрованного файла:

[email protected] 1.0.0.0.id-NTZXEKPVBHMSYDIOUZFLRWCHNSYEJPVBGLRX-15.07.2015 13@[email protected]

видим, что закодированное имя перемещено в конец заголовка.

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

email- [email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

примеры автозапуска в системе:

ссылка: HKLM\Software\Microsoft\Windows\CurrentVersion\Run\pr

C:\Program Files\simpleinf.exe

ver-CL 1.0.0.0u

пример зашифрованного файла:

известные почты:

[email protected]

[email protected]_graf1

[email protected]_mod

[email protected]_mod2

ver-CL 1.1.0.0

пример зашифрованного файла:

[email protected] 1.1.0.0.id-TBHMTZDJPVAFLRWCHNSYEJOUAFKQWBHMSYDI-06.08.2015 14@[email protected]

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

примеры автозапуска в системе:

ссылка: HKLM\Software\Microsoft\Windows\CurrentVersion\Run\pr

C:\Program Files\1C\карточка предприятия.exe

ver-CL 1.2.0.0

пример зашифрованного файла:

[email protected] 1.2.0.0.id-YELRXEJPWBHOTZFLRXDJPUBHMTZELRWCKQWC-29.04.2016 17@[email protected]

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

! [email protected]

[email protected]

[email protected]

email-age_empires@ aol.com

примеры автозапуска в системе:

ссылка: HKLM\Software\Microsoft\Windows\CurrentVersion\Run\pr

C:\Program Files\service.exe

ver-CL 1.3.0.0

пример зашифрованного файла:

[email protected] 1.3.0.0.id-WCHMSXBGLPUZEJOTYDHMRWBFKPUZEINSXCHM-24.05.2016 20@[email protected]

известные почты:

[email protected]

[email protected]

примеры автозапуска в системе:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\sopropool

C:\Program Files\tr.exe

ver-CL 1.3.1.0

пример зашифрованного файла:

известные почты:

[email protected][email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected][email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

...

примеры автозапуска в системе:

Ссылка HKLM\Software\Microsoft\Windows\CurrentVersion\Run\00F5-A4D1

00F5-A4D1 C:\Program Files\WinRar\резюме.exe

fairytail (CL 1.4.0.0, CL 1.4.1.0, CL 1.5.0.0)

пример зашифрованного файла:

[email protected] 1.4.0.0.id-3908370012-23.03.2018 10@[email protected]Правила поведения вахтеров.jpg.fairytail

известные почты:

[email protected]

[email protected]

примеры автозапуска в системе:

HKEY_USERS\S-1-5-21-1417001333-1004336348-725345543-1003\Software\Microsoft\Windows\CurrentVersion\Run\390837001

C:\DOCUME~1\user\LOCALS~1\Temp\bd.exe

doubleoffset (CL 1.5.1.0)

пример зашифрованного файла:

[email protected] 1.5.1.0.id-1747396157-41244152820380734004031.fname-Правила поведения вахтеров.jpg.doubleoffset

известные почты:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

примеры автозапуска в системе:

HKEY_USERS\S-1-5-21-1645522239-854245398-682003330-1003\Software\Microsoft\Windows\CurrentVersion\Run\174739615

C:\DOCUME~1\user\LOCALS~1\Temp\XEKOVAFKPT.exe

CS 1.6.0.0

пример зашифрованного файла:

известные почты:

[email protected]

[email protected]

[email protected]

CS 1.7.0.1

пример зашифрованного файла:

desktop.ini[CS 1.7.0.1][[email protected]].git

известные почты:

[email protected]

CS 1.8.0.0

пример зашифрованного файла:

branding.xml[[email protected]][2094653670-1579267651].whv

известные почты:

[email protected]

[email protected]

[email protected]

CryLock 1.9.0.0

Опознан как

sample_bytes: [0x3472F - 0x3473D] 0x7B454E4352595054454E4445447D

пример зашифрованного файла:

VTS_01_0.BUP[[email protected]][special].[10ABB6A7-867BCEF7]

известные почты:

[email protected]

[email protected]

[email protected]