Размещено 07.10.2014 08:06:20

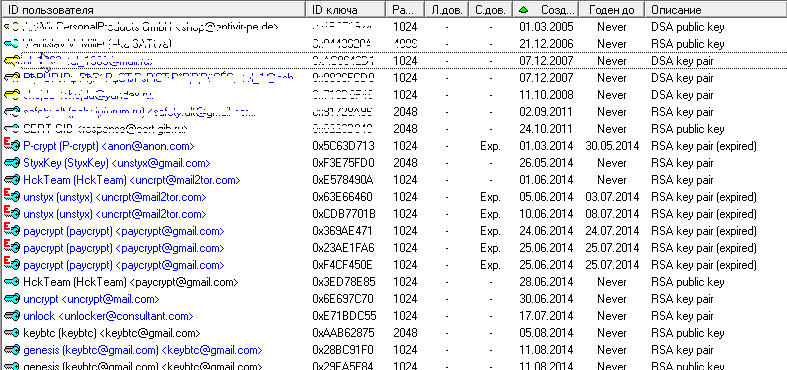

В полку вредоносных программ, шифрующих данные и документы пользователя прибыло. Вариант, использующий называют по классификации DrWeb BAT.encoder (ESET: BAT/Filecoder.J). Существуют несколько вариантов BAT.encoder, но все они используют один и тот же механизм шифрования. На стороне пользователя создается ключевая пара: pub/sec key. В дальнейшем, sec key /secring.gpg/ сразу же шифруется открытым ключом злоумышленников. Оригинал ключа удаляется спец. утилитой с целью защиты от восстановления ключа. Шифрование данных и документов пользователя на всех найденных локальных, съемных и сетевых дисках выполняется публичным ключом /pubring.gpg/ из созданной ключевой пары. /естественно, воспроизвести создание одинаковой ключевой пары невозможно, всякий раз будет создана новая ключевая пара с уникальным отпечатком./

пример pub key:

gpg: зашифровано 1024-битным ключом RSA, с ID 12B9516A, созданным 28.08.2014

"genesis (genesis) "

восстановить полностью ключевую пару невозможно без наличия секретной части ключа, который злоумышленники используют в энкодере.

В теле bat файла хранится всего лишь публичная часть ключа злоумышленников, которым шифруется sec key из ключевой пары юзера.

(в данном случае используется ключ/подключ.... шифрование выполнено подключом, в целях возможной замены подключа, при его компроментации.)

gpg: зашифровано 2048-битным ключом RSA, с ID A3CE7DBE, созданным 05.08.2014

"keybtc (keybtc) "

gpg: сбой расшифрования: секретный ключ не найден.

File: W:\bat.encoder\[email protected]\12B9516A_A3CE7DBE\KEY.PRIVATE

Time: 06.09.2014 17:26:44 (06.09.2014 10:26:44 UTC)

Как защититься от бат.енкодера:

1. прежде всего, установить антивирусную защиту и регулярно обновлять базы, есть вероятность, что антивирус перехватит запуск bat энкодера, или заблокирует процесс загрузки компонентов вредоносной программы из внешней сети, с определенных URL-адресов.

2. регулярно создавать и обновлять копии ваших документов, плюс обратите внимание, что архивы rar, zip могут быть так же зашифрованы, если окажутся на вашем диске в момент работы шифратора.

3. от повторного заражения может защитить наличие в каталоге %temp% некоторых файлов: файлов keybtccheck.bin, crypta.bin, crypti.bin, paycrpt.bin, alligation.bit и skipcrypo.bit (список видимо будет пополняться со временем), если в теле энкодера присутствует следующая строка: if exist "%temp%\keybtccheck.bin" goto replyauto , завершающая процесс работы энкодера. ©, В.Мартьянов, DrWeb

4. процесс шифрования, если уже начался, будет остановлен и завершен после перезагрузки системы или аварийного завершения работы.

5. Пробуйте с помощью HIPS запретить запись в файлы pubring.gpg, secring.gpg в папке %temp% в любом случае, в данной модификации bat-encoder (если он использует GnuPG) после скачивая утилиты gpg.exe (которая может быть переименована как угодно) вначале будет пытаться создать ключевую пару в эти файлы. а затем будет шифровать ваши данные с помощью созданных ключей.

Если перехватить процесс на стадии создания ключей, то шифрование не состоится. или можете положить известные вам ключи pubring.gpg, secring.gpg

------

троян, если не сможет их перезаписать, возможно будет пытаться их использовать для шифрования.

вобщем, так и выходит: защищаем в HIPS добавленные в %temp% известную пару pub/sec ключей

в итоге, бат_энкодер, если пробился через черные списки и мониторинг, не сможет перезаписать, и удалить эту пару ключей, в итоге шифровать документы будет вашим pub key. соответственно, и secring.gpg из этой пары не будет удален и перезаписан.

результат:

файлы зашифрованы, но ключик то секретный у нас хранится на связке ключей. .

Upd: достаточно положить и защитить pubring.gpg, а секретную часть ключа хранить в надежном месте.

Upd1: bat encoder слегка модифицировался (вариант от 26.09.2014), теперь используются два ключа на рандомный выбор (AAB62875/A3CE7DBE и 3ED78E85/F05CF9EE) для шифрования secring.gpg из ключевой пары, созданной на стороне юзера. вместо "taskmgr.exe" модуль gpg.exe (скачивается из сети) теперь называется "svchost.exe".

сцена по прежнему разворачивается в папке %temp% пользователя.

и по прежнему актуально блокирующее правило защиты от перезаписи и удаления для конечного файла %temp%\pubring.gpg

-----------

©, chklst.ru

пример pub key:

| Цитата |

|---|

| отпечаток: 8637 E30A 6EC3 3205 F0C6 A1E5 5B0D 504C 12B9 516A ID 12B9516A ID длин. 5B0D504C12B9516A |

| Цитата |

|---|

| -----BEGIN PGP PUBLIC KEY BLOCK----- Version: GnuPG v1 - GPGshell v3.78 mI0EU/6w/QEEALe9xEmdsFgpYjjDi8MJYQd4kwapQs1BVFXpHLp+MoUYJhLE eB9zy3ytgO0zlJclkLOrhcNKMZLASefh8izzzuf9kTDr3KHA/wr95F9vxJVG UzJ5JqIPgaxVeCvrAQjGkGUPG0dMl+g2mPKNWNCoWb61qnXT1SURA57jABEB JGdlbmVzaXMgKGdlbmVzaXMpIDxrZXlidGNAZ21haWwuY29tPoi4BBMBAgAi /rD9AhsvBgsJCAcDAgYVCAIJCgsEFgIDAQIeAQIXgAAKCRBbDVBMErlRakU2 WH1QhB+0z9IywdT0lfO8/Y8MeO16kCBhBXTvLVohfcNY9icZf+54Wi7OCKyB HhAgo0ezzg61uKs5ktiihIDfcWKpcy42niZfZlkz2/QGydvRVLnGP7YtnCqi XXKbc0R+izq5xX1F8fiuzxiRSDURDxj43V2dhzVR0w== =p6nf -----END PGP PUBLIC KEY BLOCK----- |

"genesis (genesis) "

восстановить полностью ключевую пару невозможно без наличия секретной части ключа, который злоумышленники используют в энкодере.

В теле bat файла хранится всего лишь публичная часть ключа злоумышленников, которым шифруется sec key из ключевой пары юзера.

(в данном случае используется ключ/подключ.... шифрование выполнено подключом, в целях возможной замены подключа, при его компроментации.)

| Цитата |

|---|

| -----BEGIN PGP PUBLIC KEY BLOCK----- Version: GnuPG v1 - GPGshell v3.78 mQENBFPgfZQBCACwmI/ra8/PJnw1YAvQZ8mszyEtIfJ4GA2jTM3ih9qCWMRb heeVFaBTyAp33AP0EGjRDcg7E4VihowO2zCqJa7QkEfxVLwYKbEiEEnns4VD eOsyHF/ZyiNshYUN3Fj+YiFMtOzEUcJEE0QuUfl2o0Ajl9BRz3cQPPSnUhKS Fut1Y5GcJVWhjl4f51Grp1Q5lB9ndqCVGpG7PZ7tqQgA6934DOjGQQF3BK9Z v4bMKs12cOndOIFuoim/KV5NL4wXlUes7GIlTp4P3izlobNlVfYKXgS4Vc/H YVOaB7L4rVXwc7oixYSI1a4TwqXfifDhJNSRABEBAAG0ImtleWJ0YyAoa2V5 KSA8a2V5YnRjQGdtYWlsLmNvbT6JATgEEwECACIFAlPgfZQCGwMGCwkIBwMC AgkKCwQWAgMBAh4BAheAAAoJEIUsFvyqtih1ly4IAJlYEiJX2VeXV77c8M/0 XAGmgFjt9WNvnMGlvAY88/QUMwMU9XV2gXTc+KiLacuagofhGpHOuZf3suSB oi135YTGs1sAWOx2kBwmyW8rrNLZ84V4wa97I9nEbzIYB0thzr3euu0QTz78 Gai2uA82F45XFcjXhPKINbSgMCYIpbhfjUCMbSVy8+3rF9fUDWICVwzAof46 b4SKcDkX5IOzDugDnKXvKwDNr9fcomZhhVUz5djF1TTORc0qXQye2GiFa6Zt WFw6hKfBIgaJGFIqnr7be0Di1duWisnCYS2n9/VDcZpeOpv7uqc78KDJ+Ogm AQ0EU+B9lAEIAMcXK4tuglxptwQKg4aODX8OnSbAyAQW5QHTK9d4GG40vry8 pUYe7fgax7OIkKLnYjo0uNXnBD70e3Z80WhDK1/2eIC4MxqVAD4cKP2yKZOF BJ7BdYk+y4d2MgqGuGIt84Wp0Zrcs1O32pS2lXfaBxjREaAUuqzy4MU0AJ5+ qeD1OTxJhYivIky/qrmDtMf0G/WzxULV1iy0pkDP/s44KmsQxept3MzmCMgd 2ANdP5r+UOglQeLKBmyLhCAcNqvHPU5I2X5qWmAbU0Z8IT/M1m/SE0/r9VF6 g3HQQDVZYOFWqi2uHOoU/LZ157kgF5gYqNUAEQEAAYkBHwQYAQIACQUCU+B9 DAAKCRCFLBb8qrYodQp3B/0SeVJOLU+3gmq+R7VLqNbeS6NZ9KnZQvda3vyE FGx3Xo6Gf4chi+hTY33Ph+/4xA0cFg3i2YDSZRunDKG3OavrRDIpF6SNIH/X IQxATi1Sq/EmNzJdAqqqYNQT7YlWyVjI2pLcbberET+9LHIMcatnQ08GZQDV o7fW4sVYMgnRS5OXOwzMqW7wLuLbIGuTZQXTIOAoOhuZtfmy5woCRwF9sygY iwQkX2P/Ffzwrpu92J8uqoVeUXdBV8bgnK92KKKi/F4czak/DLa453cLlwoz 6/RKzQXVaopzuOdvdRTwKSb+mFr+gsMlQ1t7xNcMdW84 =yxjK -----END PGP PUBLIC KEY BLOCK----- |

"keybtc (keybtc) "

gpg: сбой расшифрования: секретный ключ не найден.

File: W:\bat.encoder\[email protected]\12B9516A_A3CE7DBE\KEY.PRIVATE

Time: 06.09.2014 17:26:44 (06.09.2014 10:26:44 UTC)

Как защититься от бат.енкодера:

1. прежде всего, установить антивирусную защиту и регулярно обновлять базы, есть вероятность, что антивирус перехватит запуск bat энкодера, или заблокирует процесс загрузки компонентов вредоносной программы из внешней сети, с определенных URL-адресов.

2. регулярно создавать и обновлять копии ваших документов, плюс обратите внимание, что архивы rar, zip могут быть так же зашифрованы, если окажутся на вашем диске в момент работы шифратора.

| Цитата |

|---|

| *.xls *.xlsx *.doc *.docx *.xlsm *.cdr *.slddrw *.dwg *.ai *.svg *.mdb *.1cd *.pdf *.accdb *.zip *.rar *.max *.cd * |

4. процесс шифрования, если уже начался, будет остановлен и завершен после перезагрузки системы или аварийного завершения работы.

5. Пробуйте с помощью HIPS запретить запись в файлы pubring.gpg, secring.gpg в папке %temp% в любом случае, в данной модификации bat-encoder (если он использует GnuPG) после скачивая утилиты gpg.exe (которая может быть переименована как угодно) вначале будет пытаться создать ключевую пару в эти файлы. а затем будет шифровать ваши данные с помощью созданных ключей.

Если перехватить процесс на стадии создания ключей, то шифрование не состоится. или можете положить известные вам ключи pubring.gpg, secring.gpg

------

троян, если не сможет их перезаписать, возможно будет пытаться их использовать для шифрования.

вобщем, так и выходит: защищаем в HIPS добавленные в %temp% известную пару pub/sec ключей

в итоге, бат_энкодер, если пробился через черные списки и мониторинг, не сможет перезаписать, и удалить эту пару ключей, в итоге шифровать документы будет вашим pub key. соответственно, и secring.gpg из этой пары не будет удален и перезаписан.

результат:

файлы зашифрованы, но ключик то секретный у нас хранится на связке ключей. .

Upd: достаточно положить и защитить pubring.gpg, а секретную часть ключа хранить в надежном месте.

Upd1: bat encoder слегка модифицировался (вариант от 26.09.2014), теперь используются два ключа на рандомный выбор (AAB62875/A3CE7DBE и 3ED78E85/F05CF9EE) для шифрования secring.gpg из ключевой пары, созданной на стороне юзера. вместо "taskmgr.exe" модуль gpg.exe (скачивается из сети) теперь называется "svchost.exe".

сцена по прежнему разворачивается в папке %temp% пользователя.

и по прежнему актуально блокирующее правило защиты от перезаписи и удаления для конечного файла %temp%\pubring.gpg

-----------

©, chklst.ru

Изменено: santy - 13.12.2017 06:51:22