Поставщик ИТ-решений PRO32 сообщает вам, что после 17 лет сотрудничества мы более не являемся эксклюзивным дистрибьютором программных продуктов словацкого разработчика ESET в России, Республике Беларусь, Казахстане, Азербайджане, Узбекистане, Кыргызстане, Таджикистане, Туркменистане, Молдове, Грузии и Армении.

Купить и продлить лицензии ESET на нашем сайте больше нельзя.

Предлагаем вам попробовать новый антивирус от компании PRO32.

Продукты PRO32 — это технологичные решения, надежная защита от киберугроз и максимальная производительность устройств на Windows / Android.

Для действующих клиентов ESET мы предлагаем промокод на скидку в размере 15% — ESET15. Скопируйте его и после добавления товара в корзину, не забудьте его применить в корзине.

подскажите

Ответы

| Цитата |

|---|

| Евгений Каспаров написал: Ни как)) Настройка в HIPS, выдать запрос при низкоуровневом доступе к диску, в случае с Ransom.Petya( это при отсутствии сигнатурного детекта естественно) никакого результата не дала. Запросов не было, перезагрузка и блок MBR. Я поэтому и спросил здесь, может я чего то не знаю? |

| Цитата |

|---|

| santy написал: а если выбрать "заблокировать" для всех приложений операции над файлами например диска C при непосредственном (нестандартном, надо понимать, низкоуровневом) доступе к диску? |

| Цитата |

|---|

| Евгений Каспаров написал: Ну и в конечном итоге |

| Цитата |

|---|

| Евгений Каспаров написал: ESET Internet Security 11.1.42.1 Про Петю не могу сказать, не знаю версию |

посмотрю на виртуалке.

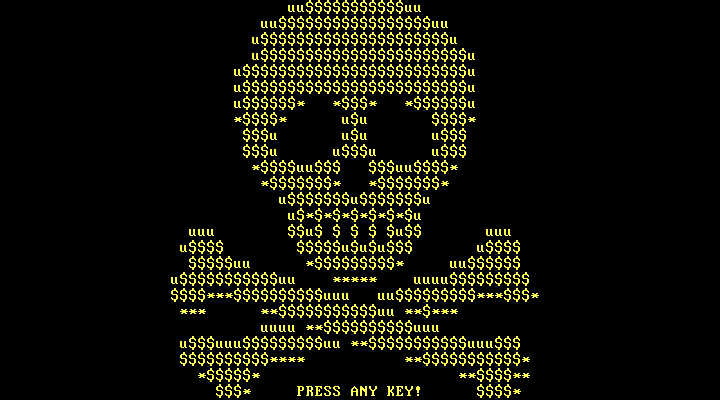

Вариант GoldenEye начинается с шифрования файлов пользователя, точно так же, как обычное вымогательство. Для каждого файла, который он шифрует, GoldenEye добавляет случайное 8-символьное расширение в конце.

Затем ransomware также модифицирует MBR (Master Boot Record) на жестком диске пользователя с помощью пользовательского загрузчика.

Как только эта операция заканчивается, отображается следующая заметка о выкупе. Имя файла: YOUR_FILES_ARE_ENCRYPTED.TXT.

| Цитата |

|---|

| santy написал: Вариант GoldenEye начинается с шифрования файлов пользователя, точно так же, как обычное вымогательство. Для каждого файла, который он шифрует, GoldenEye добавляет случайное 8-символьное расширение в конце. |

тестировал на корпоративной семерке. 7.0.2046

при включенном модуле Antiransomware (выключена постоянная защита и расширенная проверка памяти) блокируется запуск.

Time;Application;Operation;Target;Action;Rule;Additional information

05.04.2018 15:28:34;C:\Users\users\AppData\Roaming\{00020e9b-e497-46ea-bf98-7f99193da322}\raserver.exe;Potential ransomware behavior;;blocked;Ransomware activity detection;

------------

если отключить модуль Antiransomware, правило HIPS, с блокированием прямого доступа не помогает,

скорее всего оно предназначено не для блока записи в MBR, а для изменения файлов через прямой доступ к диску.

| Цитата |

|---|

| santy написал: скорее всего оно предназначено не для блока записи в MBR, а для изменения файлов через прямой доступ к диску. |

| Цитата |

|---|

| Евгений Каспаров написал: Короче правилами HIPS здесь не обойтись, домашние продукты без сигнатурного детекта бессильны... А техподдержка про такое поведение знает?? |